Trăim într-un secol în care multe afaceri și procese de comunicare sunt digitalizate. Astăzi, odată cu avansul tehnologic, putem împărtăși cu ușurință informații la rate mult mai mari în locuri îndepărtate. În afară de aceasta, astăzi există un număr multiplu de companii care își desfășoară activitatea online. Odată cu dezvoltarea IoT produse pe bază de date, o cantitate mare de informații sunt partajate și utilizate. Întrucât ne bazăm mai mult pe serviciile online pentru servicii bancare, rezervare de bilete, comandare de alimente, etc ... există, de asemenea, un risc constant de încălcare a securității. Una dintre măsurile care se practică pentru a ne proteja informațiile este procesul de criptare.

Ce este procesul de criptare?

În cele mai vechi timpuri, oamenii practicau unele metode secrete pentru a ascunde informații importante atunci când le transportau dintr-un loc în altul. Aici, ei obișnuiau să convertească informațiile într-un cod secret care să ascundă adevăratul sens al informațiilor. Numai expeditorul și destinatarul ar fi conștienți de metoda de defalcare a metodei utilizate. Această metodă ar păstra securitatea informațiilor, deși acestea sunt furate pe drum. Aceste metode sunt folosite astăzi în criptografie

Criptarea este o formă de criptografie în care mesajele sau informațiile sunt codificate în așa fel încât numai personalul autorizat să o poată accesa. Cuvântul „Criptare” este derivat din cuvântul grecesc „Kryptos”, care înseamnă ascuns sau secret. Aici, conținutul mesajelor va fi reordonat sau înlocuit cu alte numere, alfabete, imagini etc. pentru a ascunde mesajul real. Practica criptării datează de la începutul anilor 1900 î.Hr. Până în 1970 criptarea a fost utilizată doar de guvern și de întreprinderile mari, în timp ce partajau orice informații importante. Dar odată cu trecerea timpului, se practică noi metode și algoritmi cu mai multă complexitate.

Procedura procesului de criptare

Datele, motorul de criptare și gestionarea cheilor sunt cele trei componente principale ale procesului de criptare. Datele care trebuie securizate sunt criptate folosind un algoritm de criptare. Expeditorul decide asupra tipului de algoritm care trebuie utilizat și a variabilei care trebuie utilizată ca cheie. Apoi, aceste date criptate pot fi decriptate numai folosind o cheie adecvată partajată de expeditor.

Proces de criptare

Algoritmii de criptare sunt de două tipuri - simetric și asimetric. Cyperii simetrici sunt cunoscuți popular ca criptarea cheii secrete. Acest algoritm folosește o singură cheie. Aici, cheia este împărțită de expeditor destinatarilor autorizați. Advanced Encryption Standard este algoritmul simetric utilizat pe scară largă.

Algoritmul de criptare asimetrică este, de asemenea, cunoscut sub numele de criptare cu cheie privată. Acest algoritm folosește două chei diferite - o cheie privată, cheie publică. Aceste chei sunt legate logic. Aici, numerele prime sunt folosite pentru a face cheia. Acest lucru face ca ingineria inversă a criptării să fie mai dificilă. Rivest - Shamir - Adleman este algoritmul de criptare asimetric utilizat în mod popular.

Tipuri de proces de criptare

În timpul calculării, datele sau informațiile care sunt criptate sunt cunoscute sub numele de „Ciphertext”. Pentru a citi un mesaj criptat, cititorul trebuie să-l decripteze. Datele necriptate sunt cunoscute sub numele de „text simplu”. Pentru a cripta sau decripta un mesaj sunt utilizate anumite formule. Aceste formule sunt cunoscute sub numele de Algoritm de criptare, denumit și în mod popular ca „cifre”. Acestea sunt diferite tipuri de cifre utilizate pe baza aplicației. Acești algoritmi conțin o variabilă numită „Cheie”. Variabila „Cheie” joacă un rol important în criptarea și decriptarea mesajelor. Dacă un intrus încearcă să decripteze un mesaj, el trebuie să ghicească algoritmul folosit pentru a cripta mesajul, precum și variabila „cheie”.

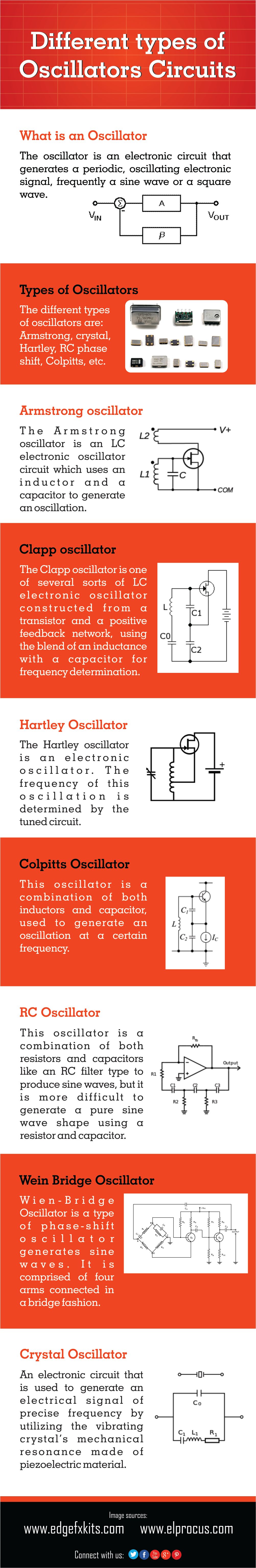

În funcție de funcționalitatea și complexitatea lor de calcul, există diferite tipuri de metode de criptare disponibile astăzi. Sunt alese în funcție de aplicația lor. Unele tipuri populare de criptare sunt -

Aduceți-vă propria criptare (BYOE)

Acest lucru este, de asemenea, cunoscut sub numele de „Aduceți-vă propria cheie”. Acesta este un model de securitate în cloud computing. Aici permite clienților serviciului cloud să utilizeze și să gestioneze propriul software de criptare și cheile de criptare.

Criptare stocare în cloud

Acest model este furnizat de furnizorii de servicii cloud. Aici, datele sunt mai întâi criptate utilizând algoritmul de criptare înainte de a le stoca în spațiul de stocare în cloud. Clientul trebuie să fie conștient de politicile și algoritmul de criptare utilizat în acest tip de model și să aleagă în funcție de nivelul de sensibilitate al datelor stocate.

Criptare la nivel de coloană

Acesta este un model de criptare a bazei de date. Aici datele prezente în fiecare celulă a unei anumite coloane au aceeași parolă pentru accesarea datelor, citirea și scrierea.

Criptare negabilă

În această criptare, în funcție de tipul de cheie de criptare utilizată, datele pot fi decriptate în mai multe moduri. Această criptare este utilă atunci când expeditorul anticipează interceptarea comunicării.

Criptarea ca serviciu

Acesta este un model bazat pe abonament. Este extrem de util pentru clienții serviciului cloud. Pentru clienții care nu dispun de resursele necesare pentru a gestiona singuri criptarea. Acest model ajută clienții oferind protecție a datelor în medii cu mai mulți chiriași.

Criptare end-to-end

Acest model garantează protecția completă a datelor trimise printr-un canal de comunicare între două părți. Aici, datele de trimis sunt mai întâi criptate de software-ul clientului și apoi trimise clientului web. Datele primite pot fi decriptate numai de către destinatar. Acest model este adoptat de aplicațiile de mesagerie socială precum Facebook, WhatsApp etc.

Criptare la nivel de câmp

Acest model efectuează criptarea datelor în câmpuri specifice de pe o pagină web. Unele dintre exemplele de astfel de câmpuri sunt numerele cardurilor de credit, numerele de securitate socială, numerele de cont bancar etc. După selectarea câmpului, datele din câmpul respectiv sunt criptate automat.

FDE

Aceasta este criptarea la nivel hardware. Convertește automat datele de pe o unitate hardware într-un formular care poate fi înțeles numai de persoana care are cheia de criptare adecvată. Chiar dacă unitatea de disc este îndepărtată și plasată într-o altă mașină, fără o cheie de criptare adecvată, nu este posibilă decriptarea datelor. Acest model poate fi instalat pe dispozitivul de calcul fie în timpul procesului de fabricație, fie prin instalarea de drivere software speciale.

Procesul de criptare homomorfă

Acest proces de criptare convertește datele în text cifrat astfel încât să permită utilizatorilor să lucreze la datele criptate fără a compromite criptarea. Este posibil să efectuați operații matematice pe datele criptate folosind acest model.

HTTPS

Această criptare este utilizată de serverele web. Aici, HTTP este rulat prin protocolul TLS pentru a cripta site-urile web. Un certificat cu cheie publică este necesar de către serverul web care criptează datele.

Proces de criptare la nivel de legătură

Aici, datele sunt criptate când părăsesc gazda. Se decriptează la următorul link - care poate fi fie o gazdă, fie un punct de releu. Apoi, datele sunt din nou recriptate înainte de a fi trimise la următorul link. Acest proces se repetă până când datele ajung la destinatar. Fiecare legătură din cale poate avea chei diferite sau chiar algoritmi de criptare diferiți.

Proces de criptare la nivel de rețea

Acest model aplică servicii de criptare la nivelul transferului de rețea. Această metodă de criptare este implementată prin securitatea protocolului de internet. Este stabilit un cadru pentru comunicarea privată prin rețeaua IP.

Limitări ale procesului de criptare, atacuri și măsuri de contracarare

Criptarea se dovedește a fi foarte utilă pentru securizarea informațiilor. Această metodă de protejare a datelor oferă confidențialitate, autentificare, integritate și neacceptare a datelor.

Mulți dintre guvern și oficialii de aplicare a legii din întreaga lume insistă asupra criptării ușilor din spate. Pe măsură ce infractorii și teroriștii comunică din ce în ce mai mult prin e-mailuri criptate, guvernul are o provocare de a decripta informațiile.

Deși procesul de criptare este o metodă importantă, el singur nu poate asigura securitatea datelor informațiilor sensibile pe parcursul vieții sale. În unele metode de criptare, este posibilă dezvăluirea necorespunzătoare a datelor în timpul procesului de procesare. Criptarea homomorfă oferă o soluție pentru această provocare, dar crește costurile de calcul și de comunicare.

Datele criptate în repaus se confruntă de obicei cu amenințări. Unele dintre amenințările recente la adresa acestor date sunt atacuri criptografice, atacuri de text cifrat furate, atacuri asupra cheilor de criptare, atacuri privilegiate, corupție de date și atacuri de integritate, atacuri de distrugere a datelor, atacuri de răscumpărare, etc. utilizate ca contramăsuri pentru unele dintre aceste atacuri.

În raportul din 2019 s-a constatat că amenințările în materie de securitate cibernetică în creștere includeau datele criptate prezente pe dispozitivele IoT și telefoanele mobile.

Utilizări ale procesului de criptare

Unele dintre utilizările criptării sunt următoarele:

- După războiul mondial, procesul de criptare este foarte utilizat de organizațiile militare și guvernamentale pentru protejarea datelor sensibile și confidențiale.

- Potrivit sondajului, 71% dintre companiile civile folosesc criptarea pentru unele dintre datele lor în tranzit, 53% o utilizează pentru datele stocate.

- Procesul de criptare este foarte recomandat pentru datele transportate prin intermediul unui reţea , telefoane mobile, fără fir interfon, Bluetooth , ATM , etc ...

Întrebări frecvente

1). Ce se întâmplă când vă criptați telefonul?

Când criptăm un telefon Android, toate datele prezente pe dispozitiv sunt blocate în spatele cheilor de securitate sub formă de cod PIN, amprentă digitală, model sau parolă cunoscute numai de proprietarul său. Fără acea cheie, nimeni nu poate debloca datele.

2). Poate fi spart un telefon criptat?

Aplicațiile instalate pe telefon au acces la toate tipurile de informații disponibile pe telefon. O aplicație spion keylogger poate ocoli protecția oferită de criptare. În loc să citească datele criptate, acesta va monitoriza ceea ce tastați înainte ca datele să fie criptate.

3). Pot decripta mesajele Whatsapp?

Este posibil să decriptați fișierele de rezervă găsite cu formatul crypt8, crypt7 etc.

4). Unde se găsește cheia de criptare WhatsApp?

Cheia de criptare WhatsApp este stocată într-un fișier numit „cheie” la locația date utilizator / date / com.whatsapp / fișiere.

5). Poate poliția să acceseze datele criptate de pe telefon?

Când criptăm date, vom seta o parolă care este cunoscută doar de proprietar. Cu excepția cazului în care proprietarul partajează parola, nici o forță de ordine nu poate accesa informațiile criptate.

Astăzi, cu utilizarea dispozitivelor precum IoT și o creștere a mărfurilor online, o mulțime de date sensibile sunt încărcate și utilizate de companii. Este important să protejați datele de terți neautorizați. Multe noi procesele de criptare sunt introduse cu funcții de protecție și securitate mai bune. Unii dintre cei mai utilizați algoritmi de criptare sunt AES, DES, criptografie cu curbă eliptică, RSA, distribuție cu cheie cuantică, etc ... Care tip de algoritm folosește două chei?